C/C++全栈 内核 调试(51hook软件安全课程)资源介绍

本资源是来自知名安全论坛“51hook”的 C/C++全栈软件安全课程,堪称一套从零基础直达内核级别的 逆向工程与软件安全 宝典。课程体系庞大,内容由浅入深,系统性地覆盖了 C/C++编程基础、Windows应用开发、汇编语言、逆向分析、游戏外挂原理、反调试技术、Windows内核驱动开发 等核心领域。对于希望深入理解软件底层运行机制、掌握安全攻防技术的学习者而言,这份 高质量网盘资源合集 提供了不可多得的一站式学习路径,适合:

– 🎯 安全技术爱好者与初学者 —— 构建从编程到逆向的完整知识体系

– 🔧 逆向工程师与软件分析师 —— 深入学习反调试、游戏外挂分析与内核攻防

– 💻 Windows底层开发人员 —— 掌握驱动开发、内存管理、系统调用等核心技术

– 🛡️ 对软件保护与破解感兴趣的学习者 —— 理解软件保护机制及其对抗手段

无论是为了职业发展、技术研究还是个人兴趣,这套 系统化、实战导向的课程资源 都能为你打下坚实的理论基础并提供丰富的实践案例。

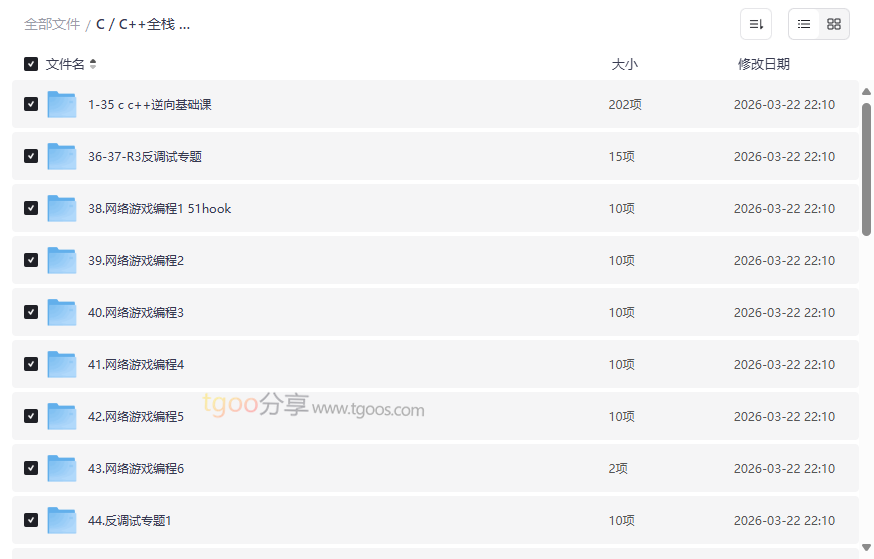

C/C++全栈 内核 调试(51hook软件安全课程)资源截图展示

C/C++全栈 内核 调试(51hook软件安全课程)资源分类与亮点解析

- C/C++逆向基础课(1-35课)

这是整个课程的基石,从计算机进制讲起,系统性地教授 C语言核心语法、数据结构(链表、树)、C++面向对象特性(类、继承、多态)、Windows窗口编程、多线程与网络编程,并最终引入 汇编语言与PE文件结构。亮点在于它不仅教授语法,更注重从 逆向分析的角度 来理解代码在内存中的形态,例如“C++类对象逆向分析”、“虚函数逆向分析”等课程,为后续的实战分析铺平道路。- 编程基础到进阶 | 夯实C/C++与Windows编程功底

- 汇编与逆向启蒙 | 理解代码的底层逻辑与内存布局

- PE文件解析 | 掌握可执行文件的内在结构,为脱壳、修复打下基础

- R3层反调试与游戏外挂专题(36-45课)

本部分进入 实战攻防 阶段,专注于应用层(Ring3)的对抗技术。反调试专题 详细讲解了十几种常见的反调试技术原理与绕过方法,如CRC校验、调试器检测、句柄降权等。网络游戏编程专题(6个部分) 则以一款网络游戏为蓝本,实战演练 外挂开发的全过程,包括找数据(血值、背包)、分析功能Call、遍历游戏对象(怪物、NPC)、实现自动打怪、自动寻路、任务分析等。这是将逆向理论应用于实际项目的绝佳范例。- 反调试技术大全 | 深入理解软件保护与破解的攻防博弈

- 游戏外挂实战开发 | 学习逆向工程在游戏安全领域的完整应用

- 数据结构逆向分析 | 掌握逆向中分析链表、向量、二叉树、哈希表等高级数据结构的技巧

- Windows内核开发专题(46-52课)

课程进入操作系统核心领域—— Ring0内核层。从双机调试环境搭建开始,深入讲解 CPU保护模式(段、页机制)、驱动开发基础、内核API调用(SSDT/HOOK)、进程线程内核结构、内存管理、APC/DPC机制 等。这部分内容是成为高级安全研究员或驱动开发工程师的关键,让你能够从系统最底层理解和控制软件行为。- 内核理论基础 | 透彻理解x86架构保护模式与Windows内核机制

- 驱动开发实战 | 编写自己的驱动程序,实现内核级功能

- 内核对象操作 | 学习进程隐藏、线程劫持、内存读写等高级内核技术

- 驱动读写综合项目(53-55课)

这是一个综合性的 实战项目,将前面所学的内核知识融会贯通,目标是实现一个稳定、隐蔽的 内核级内存读写工具。课程涵盖了 R3与R0通信、MDL映射内存、CR3切换、特征码搜索、驱动加载与隐藏、进程/线程保护、回调清除 等高级话题。通过完成该项目,学习者能真正掌握编写商业级底层工具的能力。- 项目驱动学习 | 通过完整项目串联所有内核知识点

- 对抗与防护 | 学习如何绕过游戏或安全软件的内核保护

- 工业级代码实践 | 接触驱动开发中处理蓝屏、兼容性、隐蔽性等实际问题的方法

C/C++全栈 内核 调试(51hook软件安全课程)资源目录

共 508 个文件 91.5G

资源地址:51hook C/C++全栈软件安全课程(逆向/内核/驱动/反调试)网盘资源下载

本文地址:https://www.tgoos.com/36520

声明:本站资源均整理自互联网,版权归原作者所有,仅供学习交流使用,请勿直接商用,若需商用请购买正版授权。因违规使用产生的版权及法律责任由使用者自负。部分资源可能包含水印或引流信息,请自行甄别。若链接失效可联系站长尝试补链。若侵犯您的权益,请邮件(将 # 替换为 @)至 feedback#tgoos.com,我们将及时处理删除。转载请保留原文链接,感谢支持原创。